-

Discussion H2 (d'après le fil de discussion débuté sur la shout :DD )

et le cout de la cryogénisation pour liquéfier le gaz qu'il soit blanc, vert, rouge ou autre ? mais ils sont tous hybrides fioul/electrique à part les TGV non ? les locos même des années 70 de toute façon ne font pas de transmission directe, le moteur thermique faisant tourner un générateur électrique. J'ai connu à pour aller de montluçon a niort, le TER moderne tourne au fuel sur les 3/4 du trajet (c'est assourdissement, les groupes thermiques sont sous le plancher), il coupe le générateur quand il a des caténaires sur la ligne

-

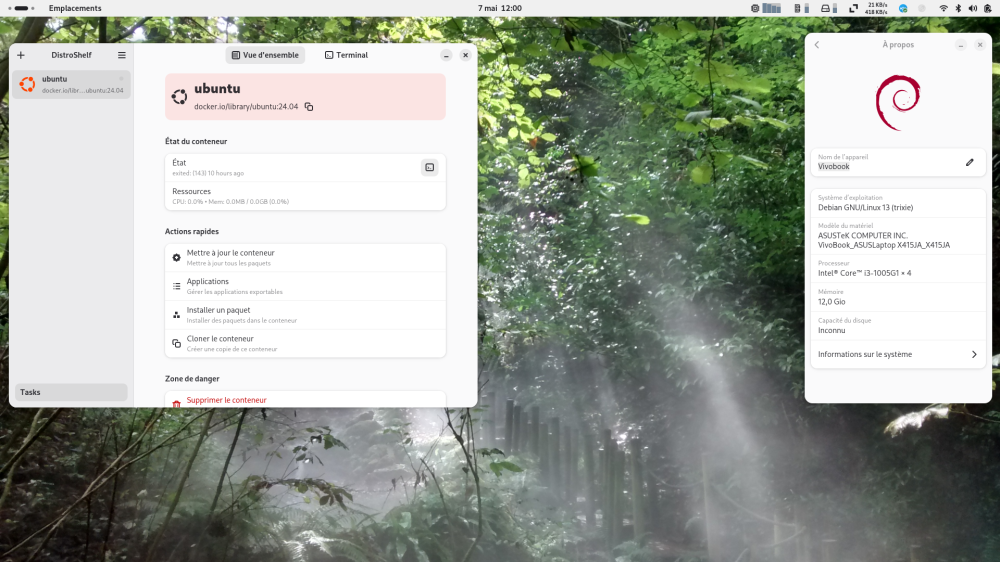

Choix de matériel pour Linux

je dirais même plus, l'empreinte mémoire de Gnome est relativement grosse mais sur les systèmes avec très peu de mémoire, la plupart des composants "résidents" vont passer en swap et sont rarement appelés et pas tous à la fois. donc sur un système à 2Go de ram (comme ma tablette asus t100) on est à environ 1Go de ram consommée au démarrage mais rapidement l'empreinte de gnome va passer en dessous de 500Mo avec peu de ralentissements.

-

Objets connectés - quoi prendre ? Quoi faire ?

ikea : une télécommande une pièce (ou un groupe), appairer une ampoule à deux télécommandes n'est pas possible. mais les nouvelles gammes d'ampoules peuvent se passer totalement de la passerelle zigbee/matter, elles fonctionnent aussi en bluetooth pour les autres questions je peux pas vraiment te répondre, chez moi c'est un peu nawak, on a du zigbee, wifi et bluetooth, tout est associé à alexa et google home et une grande partie à HA aussi. j'aurais dû mettre tout ça sur un vlan séparé des ordinateurs et autres appareils

- Nos bureaux infos

-

Transmission sans-fil HDMI PC vers TV : vous avez déjà essayé ?

il existe pas mal de dongles hdmi sans fil chez mamazon, mais à tarif raisonnable c'est pour pour faire des présentation et jouer de la vidéo mais pas pour le JV, latence trop élevée. Du coup Miracast est aussi une option à étudier.

-

Tutos Debian Desktop

nouvelle version pour grub : ça ne concerne donc que le boot silencieux. /etc/default/grub doit ressembgle à ça : GRUB_DEFAULT=0 GRUB_TIMEOUT=2 GRUB_DISTRIBUTOR( . /etc/os-release && echo ${NAME} ) GRUB_CMDLINE_LINUX_DEFAULT="quiet splash loglevel=3 systemd.show_status=auto rd.udev.log_level=3 vt.global_cursor_default=0" GRUB_CMDLINE_LINUX="" GRUB_TIMEOUT_STYLE="hidden" /etc/grub.d/10_linux : prefix="/usr" exec_prefix="/usr" datarootdir="/usr/share" ubuntu_recovery="0" quiet_boot="1" quick_boot="0" gfxpayload_dynamic="0" vt_handoff="1" Et on doit retirer le droit d'execution à/etc/grub.d/05_debian_theme une fois l'environnement de bureau intallé : sudo chmod -x /etc/grub.d/05_debian_theme et puis sudo update-grub Comme ça pas de changement majeur pour le bootloader, le timeout de grub nous laisse 2s pour appuyer sur echap et afficher le menu. Le reste du tuto est toujours pareil pour plymouth et le prompteur clignotant

- Nos bureaux infos

-

Nos bureaux infos

rien à dire mise à jour en 10mn, tout marche bien. Les nouveautés visible sont celles de Gnome 50, tout est vanilla sous Fedora. Je vais peut être tenter la variante immuable sur le Lenovo, Fedora Silverblue. Je me tâte encore. Ça a beaucoup d'avantages mais quelques contraintes et inconvénients

- Nos bureaux infos

-

PC reboot sans raison apparente toutes les vingt minutes

il faut tester en retirant absolument tous les periphériques, y compris remplcer si possible le clavier et la souris usb, une seule barrette de RAM et deconnecter les stockages secondaires. ça réduit la liste des suspects s'il se comporte toujours mal. Le pc doit tourner avec le minimum vital pour voir son comportement, et si ça fonctionne bien, le rééquiper un équipement à la fois et tester encore, jusqu'à trouver le coupable. Mais l'alim pas toute jeune est le suspect n°1 pour moi oui

-

Help

@kamuisuki soit pas désolée, je suis pas ton père 😅 Je suis juste curieux de cette histoire. J'en ai eu des similaires, en étant des deux cotés de ce genre de relation. Comme dit @r.chatigré on est tous un peu abimés ici (et vraiment tout le monde même IRL je dirais, simplement on est pas tous honnêtes avec ça et on a différentes manières de le gérer, enfoncer les autres pour se sentir bien est une de ces manières...). En vieillissant j'ai appris comment je suis, mes faiblesses et trouvé un certain nombre de parades pour sortir de ma zone de confort. Je me suis fait aider par une psychologue d'ailleurs pour les plus gros problèmes.

-

Help

bilan, 2 semaines plus tard ? On te vois plus trop sur la shout :(

-

Connexions équipements & équipements + câblages et autres connectiques - Haute Résolution Sonore

oui ces problèmes sont sur mon PC qui n'a qu'une seule antenne pour BT et wifi. sur l'autre avec deux antennes ça marche aussi bien que le smartphone. mais bon, vue mes sources et mes oreilles c'est user les batteries pour rien, l'aac ou l'aptx sont très bien et je peut aller à l'autre bout de l'appart sans coupures même à près de 30m de distance entre moi et le phone en terrain dégagé en extérieur

- Connexions équipements & équipements + câblages et autres connectiques - Haute Résolution Sonore

- Connexions équipements & équipements + câblages et autres connectiques - Haute Résolution Sonore

View in the app

A better way to browse. Learn more.